T1590-001-收集受害者网络信息-域属性

来自ATT&CK的描述

在入侵受害者之前,攻击者可能会收集受害者网络域的信息。有关域及其属性的信息可能包括各种详细信息,包括受害者拥有的域以及管理数据(例如:姓名,注册商等)以及更直接可操作的信息。例如联系人(电子邮件地址和电话),公司地址和名称服务器。

攻击者可以通过不同的方式收集这些信息,例如直接通过主动扫描(例如监听端口,服务器banner,用户代理字符串),钓鱼进行收集。也可能是通过在线或其他可访问的数据集(例如:WHOIS)暴露给攻击者。收集这些信息可能为如下活动提供可能性:其他形式的侦察活动(例如:搜索公开技术数据库,搜索开放网站/域或钓鱼),建立运营资源(例如:获取基础设施或入侵基础设施),或实现初始访问(例如:钓鱼攻击)。

测试案例

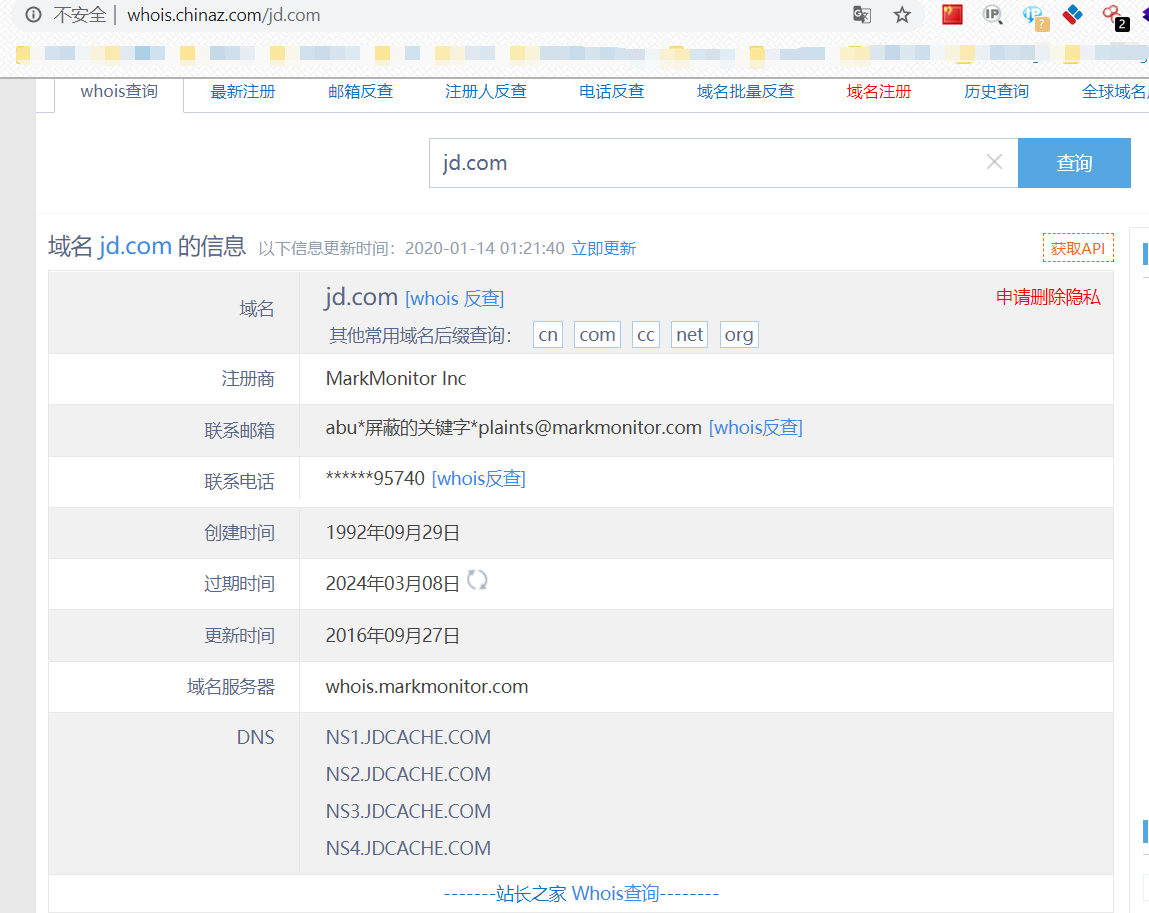

Whois 简单来说,就是一个用来查询域名是否已经被注册,以及注册域名的详细信息的数据库(如域名所有人、域名注册商、域名注册日期和过期日期、DNS等)。通过域名Whois服务器查询,可以查询域名归属者联系方式,以及注册和到期时间。

- Kali下whois查询

- 域名Whois查询 - 站长之家

- Whois 爱站

- ip138

- Whois Lookup

- ICANN Lookup

- 域名信息查询 - 腾讯云

- nicolasbouliane

- 新网 whois信息查询

- IP WHOIS查询 - 站长工具

- 微步在线

- 奇安信威胁情报平台

- ...

检测日志

无法有效监测

测试复现

测试留痕

无

检测规则/思路

无

建议

许多此类攻击活动的发生率很高,并且相关的误报率也很高,并且有可能发生在目标组织的监测范围之外,从而使防御者难以发现。

检测工作可能会集中在攻击生命周期的相关阶段,例如在"初始访问"阶段。

参考推荐

MITRE-ATT&CK-T1590-001

https://attack.mitre.org/techniques/T1590/001/

收集域名信息.白帽与安全